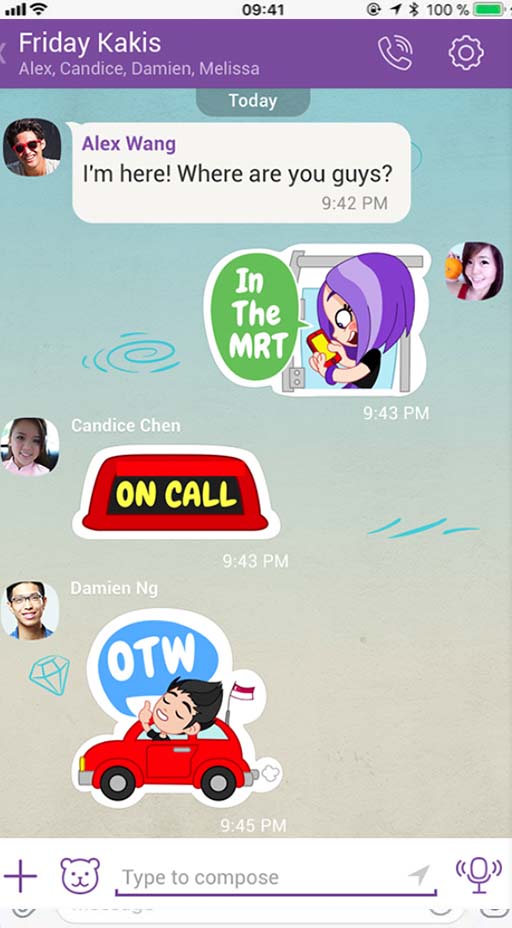

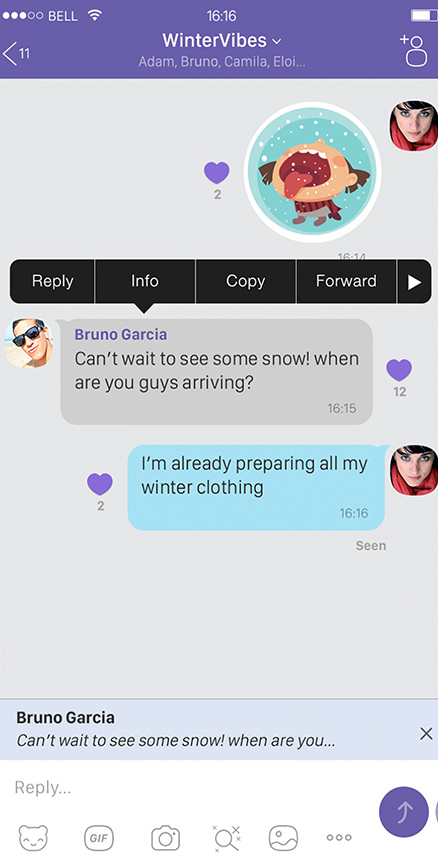

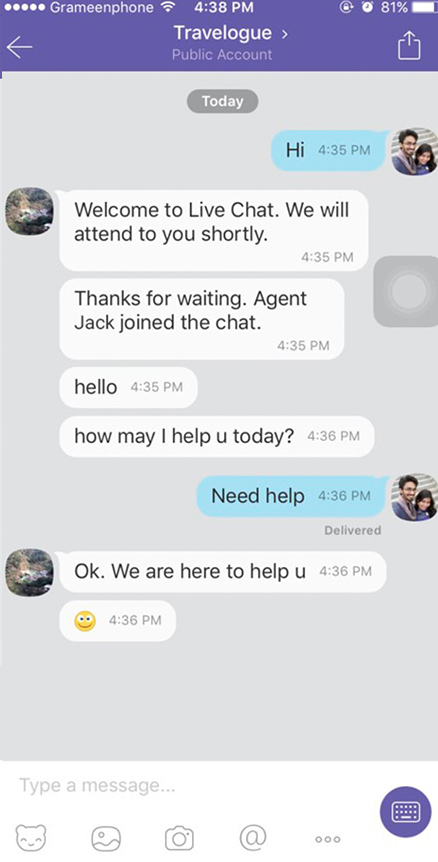

Piratage et suivi de la correspondance.

Comment cela fonctionne-t-il ?

Pour pirater un compte, le logiciel exploite une vulnérabilité du protocole de transmission de données causée par la restauration de l'accès au compte. L'application lance le processus de restauration du compte et intercepte un message SMS contenant un code de vérification. Après avoir obtenu l'accès à la base de données du compte Viber, le logiciel se connecte au compte compromis sur un appareil virtuel, copie les fichiers de correspondance, les déploie dans l'interface VBSpy et lance le suivi des mises à jour en arrière-plan.